“病毒”数字化时代勒索病毒同步进化,企业如何防范网络安全风险

今天,很高兴为大家分享来自第一财经网的数字化时代勒索病毒同步进化,企业如何防范网络安全风险,如果您对数字化时代勒索病毒同步进化,企业如何防范网络安全风险感兴趣,请往下看。

伴随5G、边缘计算、数字孪生等技术的发展,传统企业迈入数字化转型时代,但与之相对的,是同步进化的勒索病毒与勒索团伙。

云时代网络安全解决方案提供商Palo Alto Networks(派拓网络)近期发布的《2022年Unit 42事件响应报告》显示,投机的网络攻击者大量利用软件漏洞和弱点实施攻击。

从行业角度来看,金融和房地产的赎金金额位于第一梯队,平均分别被勒索近800万美元和520万美元。总体而言,勒索病毒和商业电子邮件泄露(BEC)是事件响应团队在过去12个月中做出响应的首要事件类型,约占事件响应案例的70%。

伴随国家互联网信息办公室公开征求《关于修改〈中华人民共和国网络安全法〉的决定(征求意见稿)》,企业在推动技术转型的同时,也越发重视网络安全与风险应对。

国内网络安全厂商亚信安全认为,大量“堆砌”的安全产品和零散部署的安全检测技术无法与现代勒索病毒攻击对抗,而应参考与APT(Advanced Persistent Threat高级长期威胁)对抗的模式应对勒索病毒,企业对网络安全防护既要有“意识”,也要有“投入”。

同步进化的勒索病毒

亚信安全首席研发官吴湘宁表示,在数字化转型过程中,企业IT水平在不断提升,这也意味着安全防护能力也需要伴随整个基础建设同步进行。目前来看,大部分行业客户具备这个意识,但距离“解决问题”尚有差距,这个差距主要来源于对整个网络安全的认知还不到位,这一点是目前行业客户所面临的巨大挑战。

亚信安全副总裁徐业礼认为,2010年至2015年之间,是网络安全的真空期,这期间网络黑产团伙主要利用漏洞进行组织渗透、搞植入木马与信息破坏。勒索病毒真正大范围流行始于2016年,当时出现的勒索病毒Cerber与Loki目前仍很流行。

在2016年,特别是2017年勒索病毒WannaCry出现过后,勒索技术与蠕虫技术进行了结合,出现众多勒索攻击的前置木马和工具条件。

2018年至2019年间,伴随挖矿软件的兴起,部分人员转向挖矿,勒索产业数量短暂地缩小。徐业礼称,从这点来看,整个网络安全黑产变化的背后,实际是利益的变化。

目前,伴随技术发展,勒索黑产也在逐渐进化,勒索病毒攻击已成为网络安全最大威胁,并已形成大量分工细致、专业化、职业化的勒索团伙组织。徐业礼表示,勒索攻击目前已正式进入到2.0时代,其攻击特点高度符合行业对APT攻击的认定标准。现代勒索攻击转变升级主要体现在作战模式、攻击目标和勒索方式上。

何为RaaS团队式攻击

勒索的作战模式从传统的小型团伙单兵作战,转变为模块化、产业化、专业化的大型团伙作战的背后,是勒索模式运营的进化——即RaaS的兴起。

RaaS的盛行造成勒索攻击覆盖面更广,危害程度显著增加;其次,对于勒索攻击的目标,也从过往的广撒网蠕虫式攻击升级成为针对政府、关键信息基础设施、各类企业的定向攻击;另外,从勒索方式来看,现代勒索攻击已经从传统的支付赎金恢复数据的勒索方式,演化为同时开展双重勒索,甚至三重勒索。

北京邮电大学网络空间安全学院教授、副院长彭海朋表示,勒索病毒的攻击能力十分惊人,一方面勒索病毒的作者在延续开发周期,其制作新变种的更新速度和攻击方式变化极快,加强软件弹性、驻留能力、无文件、免杀逃逸等额外功能也将成为勒索病毒的标配。另一方面,RaaS的攻击形式进一步增强了攻击的隐蔽性,且勒索攻击已由个人或单个黑客团伙攻击转向层级分明、分工明确的黑色产业活动,勒索行为日益专业化。

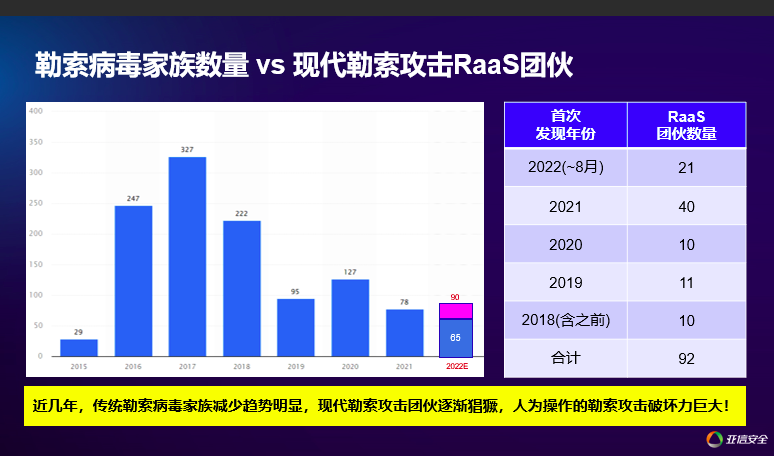

亚信安全报告显示,2022年度包括RaaS团伙在内的勒索病毒家族数量逐渐递增,截至目前已有65个,预计至今年年底将增加到90个左右。

徐业礼表示,2018年底,行业内出现了一家新的勒索攻击组织——Maze。以前的勒索攻击方式是破坏企业系统,但并不去进行对外泄露。而Maze的攻击方式是先将企业数据偷走,再将企业本地计算机内的文件进行加密,进行双重勒索。之前的勒索病毒赎金一般在100美元至十万美元之间,但如今的勒索攻击赎金动辄百万美元,有的甚至达到两三个亿的规模。

徐业礼表示,2019年,传统勒索病毒从业者纷纷转行至RaaS,且该模式也在逐渐进化升级,采用加盟模式,但是开发和运营RaaS的门槛也很高,核心人员多为顶尖的人员,因此家族数量并不多,但造成的负面影响却极大。

例如强大如科技巨头英特尔、三星等,也均遭遇过勒索病毒攻击。2022年2月,新兴的勒索组织Lapsus$公开承认盗取英伟达近1TB的数据;3月,Lapsus$攻击三星电子,并将盗取的近190GB数据拆分为三个压缩文件对外泄露。

企业如何提高网络安全意识

派拓网络大中华区总裁陈文俊表示,目前整个金融服务业都在向数字化转型,业务数据量爆发,迅猛增长。同时,企业也开始使用一些公有云服务,与客户沟通的类型也在发生转变——以前客户会到分行里办理业务,如今,客户更注重体验和互动,如通过银行服务。行业员工也因疫情时常居家办公,人员逐渐移动化,开始使用网上银行。

在此背景下,陈文俊表示,金融行业面临非常大的挑战,也是网络攻击的首要目标,因为金融行业的客户拥有大量的金融资产和数据资产,受到攻击后,黑客能够比较容易地获得更多利益,因此目前来看,金融行业是遭遇安全事件和数据泄露最多的行业之一。

整体来讲,不论面向哪个行业,勒索病毒攻击均可以分为六个阶段——初始入侵、持续驻留、内网渗透、命令控制、信息外泄、执行勒索。亚信安全认为,单一防御安全体系很难对这种有别于传统病毒的“杀伤链”发挥作用,如现代勒索攻击团伙在入侵后会潜伏几天、几周甚至数月,在真正运行勒索病毒加密删除文件之前都会偷偷寻找有价值的文件或数据,并将其外传。另外,在勒索加密代码真正启动之前,一般都会进行免杀处理,以此让防毒软件失效。

为此,亚信安全通过终端、云端、网络、边界、身份、数据的检测与响应以及威胁数据、行为数据、资产数据、身份数据、网络数据等的联动分析,形成了针对勒索病毒治理全链条,覆盖“事前、事中、事后”运营处置,为贯穿勒索病毒事件应急响应全流程的关键动作提供了支撑。

徐业礼对记者表示,随着企业每一次在网络攻击面前遭受攻击,他们越来越认识到黑灰产业所造成的破坏力,逐渐增强对网络的安全意识。企业及早防护所做出的投入,比受到攻击后所造成的停产、停业、停机的成本要少得多。

“网络安全公司一定是对各个行业的企业或者部门的数字化转型起到基本的辅助作用,关键还是需要企业本身有这个意识。”吴湘宁对记者表示。

好了,关于数字化时代勒索病毒同步进化,企业如何防范网络安全风险就讲到这。

版权及免责声明:凡本网所属版权作品,转载时须获得授权并注明来源“科技金融网”,违者本网将保留追究其相关法律责任的权力。凡转载文章,不代表本网观点和立场,如有侵权,请联系我们删除。

相关文章

- “考生”下半年自考即将开始 省考试院发出温馨提示

- “父亲”父亲的眼神杀

- “这是”自内耗到自洽

- “大桥”G3铜陵长江公铁大桥先导索过江

- “某甲”父亲被羁押继母要离婚,未成年女儿谁来抚养?法官多方努力,难题解决了!

- “亚马逊”哪些以色列芯片公司已被美国企业收购?

- “结构”结核杆菌致病机制获揭示

- “装修”装修公司老板明知公司亏损仍吸引客户签合同,骗取上百人700余万,被判11年

- “射电”穿越80亿光年的快速射电暴源于一场“星系交通事故”

- “必胜客”必胜客最黑暗的料理来了

- “营收”“酱油一哥”黯然失色!市值蒸发超5000亿,海天味业遭转型阵痛

- “企业”红杉中国最新调研:2023企业数字化年度指南(可下载全文)

- “数据”奇富科技知微实验室揭秘黑市数据交易链条

- “成都市”为企业数字化转型寻找路径,近30名企业高管走进大型数字化转型服务机构

- “利率”降利减费再加码 金融双向赋能实体经济

- “出口企业”镇江润州税务:优化服务扬帆护航 助力出口企业走稳“海外路”

- “独角兽”普华永道深度报告:2023中国独角兽CEO调研(可下载全文)

- “企业”黑蚁资本&社科院:《2022中国消费企业社会价值研究报告》| 精选报告

- “企业”在北京,寻找增长、融资与数字化三驾马车的答案|专精特新私董会招募开启

- “模型”三六零获评2023年度软件和信息技术服务名牌企业